- CVE-2023-45685, 45687, 45689 による影響はありますか。

- はい、この脆弱性は Titan および MFT Server 2.0.17 以前に影響を与えます。

2.0.18 で修正されているためアップデートしてください。

独立したサイバーセキュリティチームにより、Titan および MFT Server に影響を与えるいくつかのセキュリティ問題が特定され、バージョン 2.0.18 で修正しました。

この問題は、バージョン 2.0.17 以前に影響を与えるため、Titan および MFT Server をご利用中のお客様は、最新版 (2.0.18.2315 以降) にアップデートいただく事を推奨します。

◆CVE-2023-45685 – ZipSlip の実行:

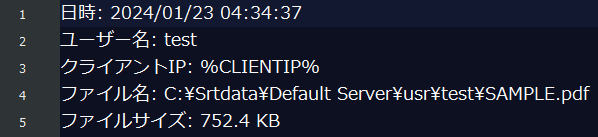

ユーザーがアップロードした Zipファイルを解凍するイベントを管理者が設定していて、相対パス (..\..\.. など) を含んでいた場合、システム上の指定した保存先以外の場所に保存される問題がありました。

この問題への対応として、バージョン2.0.18 以降では相対パスを持つ Zipファイルは一切解凍されず、エラーがログ出力されるようになりました。

また、この問題は、ファイルを解凍するイベントの設定を行わないことでも回避できます。

◆CVE-2023-45687 – セッションの固定:

これは軽微な問題ですが、2.0.18 で仕様を変更しました。

セッション作成時に管理者ユーザー名/パスワードを要求しますが、Authorization ヘッダーを介した認証は、セッションをクライアントへ返さないようになりました。

◆CVE-2023-45689 – 管理画面でのパストラバーサル:

管理者が Titan (MFT Server) への管理者認証情報を持っている場合、パストラバーサルとファイルのダウンロード/削除を許可するリクエストを作成できるようになりました。

これは管理者認証情報を要求するため、開発元 (SRT社) では、これを最小の脅威と考えています。

【補足】

前述のようにバージョン 2.0.18 にアップデートすることで問題は解決しますが、他の方法で問題を回避することも可能です。

原則として最新版へのアップデートを推奨するものであり、以下の内容はあくまでも参考情報であり、操作に関するサポートはご提供いたしかねます。

Titan (または MFT Server) のサービスを、ローカルシステムアカウント下で実行しないように設定し、権限が制限された特定の Windows ユーザー アカウントを使用する構成にします。

例えば「TitanAdmin」という Windows ユーザー アカウントを作成し、このユーザーのみにサーバーのデータとログディレクトリへの権限を与えます。

そして「TitanAdmin」ユーザーアカウントで実行するようにサービスを構成します。

これにより、他の場所へのパストラバーサルを使用するサーバーの可能性を避けられます。

また、「TitanAdmin」ユーザーアカウントが使用中の UNC パスまたは、SQL サーバーインスタンス(SQLite を使用していない場合)へのアクセス権限を持っていることを確認する必要があります。